サイバーセキュリティの世界で、新たな、そして極めて巧妙な脅威が急速にその存在感を増している。Microsoftのセキュリティチームが詳細なレポートを公開した「ClickFix」と名付けられたソーシャルエンジニアリング攻撃である。これは、一見すると無害なCAPTCHA認証やエラーメッセージを装い、ユーザー自身に悪意のあるコマンドを実行させるという、従来の自動防御を巧みに回避する手法だ。2025年上半期には517%という驚異的な増加率を記録し、今やフィッシングに次ぐ第二の主要な攻撃ベクターとして浮上しているこのClickFixは、あなたのセキュリティ常識を根底から覆す脅威かもしれない。

あなたの「一手間」が命取りに:ClickFixの手口とは

サイバー攻撃と聞けば、多くは複雑なプログラムやシステムの脆弱性を突くものを想像するだろう。しかし、「ClickFix」の本質は、驚くほどアナログだ。その狙いはシステムではなく、PCの前にいる「あなた」自身である。

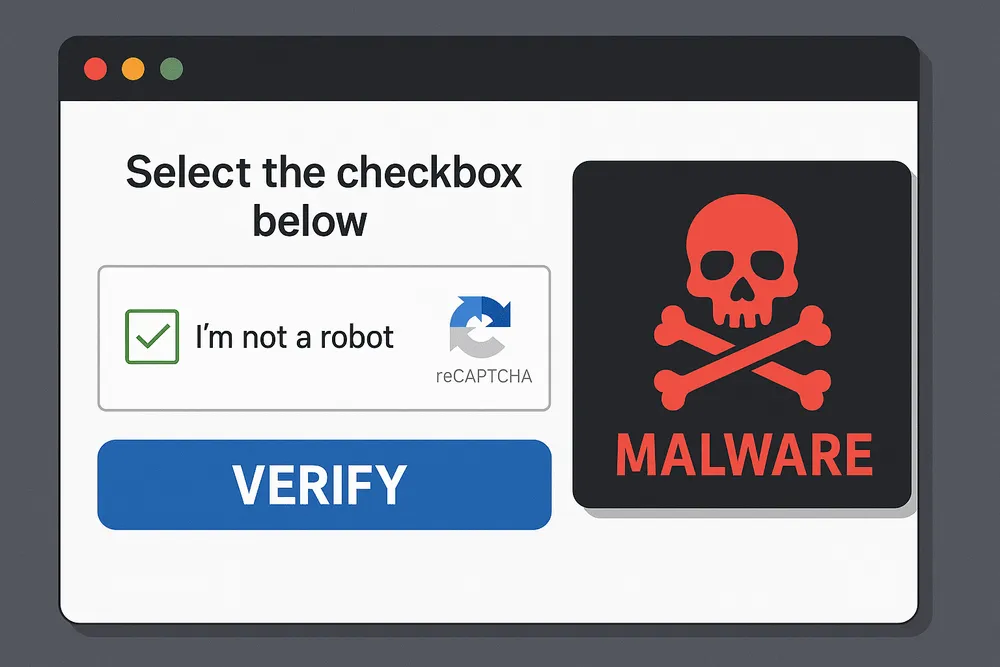

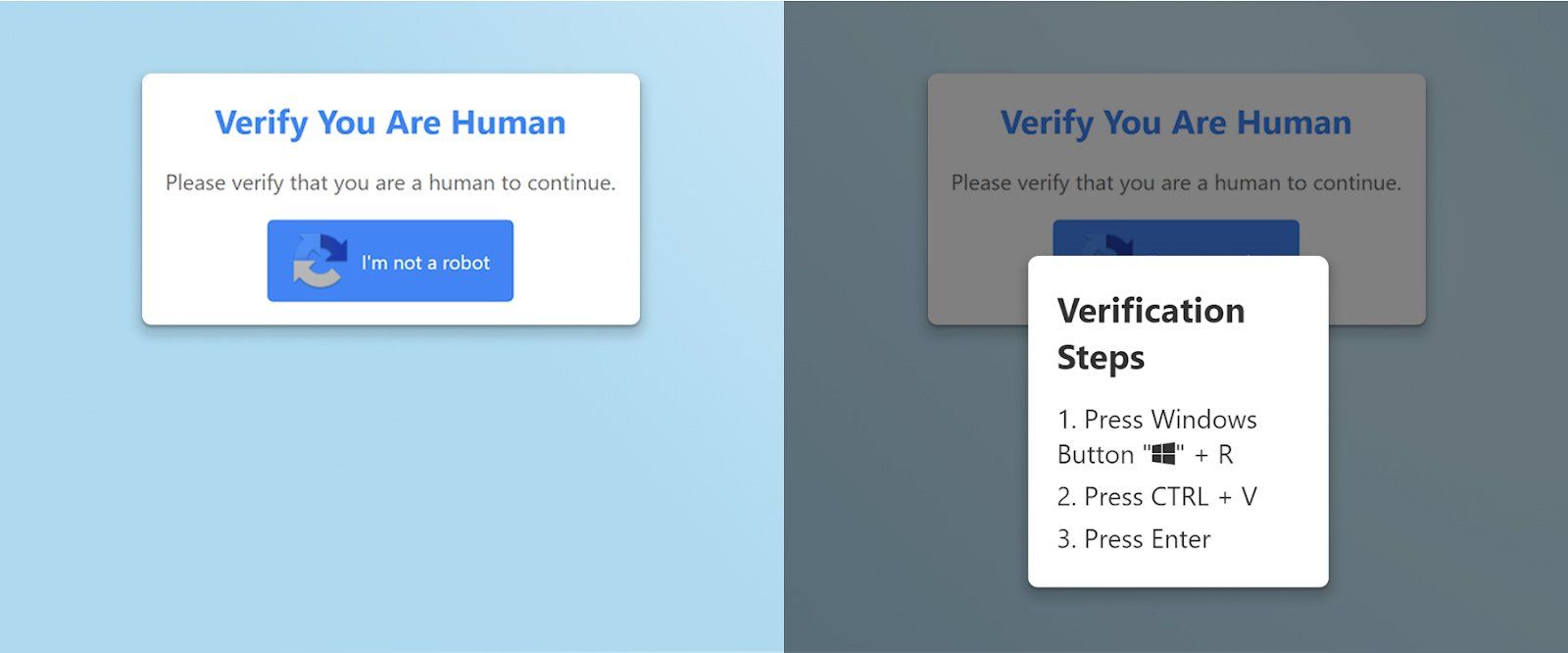

攻撃者は、偽のエラーメッセージや、GoogleのreCAPTCHA、CloudflareのTurnstileといった正規サービスを巧妙に模倣した「人間であることの証明」を要求するWebページを用意する。ユーザーがそれに従うと、次のような指示が表示される。

- Windowsキー + R を押す

- Ctrl + V を押す

- Enterキー を押す

PCに詳しい者なら、この一連の操作が何を意味するか即座に理解できるだろう。これは、Windowsの「ファイル名を指定して実行(Run)」ダイアログを開き、クリップボードにコピーされたコマンドを貼り付け、実行する、という操作に他ならない。問題は、そのクリップボードの中身だ。ユーザーが偽のCAPTCHAをクリックした瞬間、攻撃者が用意した悪意のあるPowerShellコマンドが、ユーザーの知らぬ間にクリップボードへと送り込まれているのだ。

この手法の悪質さは、OSの最も信頼されたインターフェースを悪用する点にある。「ファイル名を指定して実行」は、システムに直接命令を下すための強力なツールだ。ユーザーが自らの手でその引き金を引くことで、多くの自動化されたセキュリティソフトはこれを「正規の操作」と誤認し、警告を発することなく見過ごしてしまう。まさに、城の門を内側から開けさせるような手口である。

脅威は爆発的に拡大:フィッシングに次ぐ攻撃ベクトルへ

この古典的とも言える手法が、今、猛威を振るっている。セキュリティ企業ESETが2025年6月26日に発表したレポートによれば、ClickFixを用いた攻撃は過去6ヶ月で実に517%も急増。現在では、観測された全ブロック攻撃の約8%を占め、古典的なフィッシングに次いで2番目に一般的な攻撃ベクトルにまで成長した。

この数字が示すのは、ClickFixが単なる一過性の流行ではないという厳然たる事実だ。攻撃手法として確立され、多くの攻撃者にとって「費用対効果の高い」選択肢となったことを意味する。

その背景には、攻撃ツールの「商品化」がある。Microsoftの調査によれば、ClickFix攻撃を容易に生成できる「ビルダーキット」が、地下フォーラムで月額200ドルから1,500ドル程度で販売されているという。これにより、高度な技術を持たない攻撃者でも、洗練された偽のランディングページや難読化された悪意のあるコマンドを簡単に作成できるようになった。この攻撃の民主化こそが、爆発的な感染拡大の原動力となっているのだ。

Microsoftが暴く攻撃の全貌:侵入から情報窃取まで

Microsoftの脅威インテリジェンスチームは、2025年8月22日に公開した詳細なレポートで、ClickFix攻撃の巧妙な多段階プロセスを白日の下に晒した。

入口は日常に潜む:フィッシング、広告、改ざんサイト

攻撃の最初の接点は、我々の日常にありふれたものだ。

- フィッシングメール: Booking.comの顧客からのクレームや、米国社会保障庁(SSA)からの通知を装ったメールが確認されている。メール内のリンクをクリックすると、偽のClickFixページに誘導される。

- マルバタイジング(悪意のある広告): 無料の映画ストリーミングサイトなどに仕込まれた広告をクリックすると、別タブで偽のCAPTCHAページが開く。

- ドライブバイ・コンプロマイズ: WordPressの脆弱性などを突き、正規のウェブサイトを改ざん。サイトを訪れたユーザーをClickFixのページに強制的にリダイレクトする。

これらの手口は、いずれもユーザーの警戒心を解き、無意識のうちにクリックさせることを目的としている。

最終目的はPCの完全支配と情報窃取

ユーザーがコマンドを実行してしまった後、PC内部では一体何が起こるのか。ClickFixはあくまで入口であり、その先には様々な種類のマルウェア(ペイロード)が待ち構えている。

Microsoftが確認した主なペイロードは以下の通りだ。

- 情報窃取マルウェア(Infostealer): 最も多く確認されているのが「Lumma Stealer」だ。クレジットカード情報や各種アカウントの認証情報、暗号資産ウォレットなどを根こそぎ盗み出す。

- リモートアクセスツール(RAT): Xworm、AsyncRAT、NetSupport RATなどが送り込まれる。これにより、攻撃者は被害者のPCを遠隔から完全に操作できるようになり、さらなる内部侵入や監視活動の足がかりとする。

- ローダー: LatrodectusやMintsLoaderといったマルウェアは、他のマルウェアを次々とダウンロードするための「運び屋」として機能する。

- ルートキット: オープンソースの「r77」をベースにしたものが確認されており、システム深くに潜伏し、検知を極めて困難にする。

注目すべきは、これらのペイロードの多くが、実行ファイルをディスクに書き込まない「ファイルレス」形式で動作する点だ。PowerShellなどを通じてメモリ上で直接実行されるため、従来のファイルベースのスキャンでは検知が難しい。

一例として、ポルトガルの政府機関や金融機関を標的としたキャンペーンでは、ClickFixを通じて「Lampion」というバンキングマルウェアが展開された。この攻撃では、何重にも難読化されたVBScriptが次々と実行され、アンチウイルスソフトの検知を回避しながら、最終的なペイロードを送り込むという非常に手の込んだプロセスが確認されている。

Windowsだけの問題ではない:macOSにも忍び寄る脅威

この脅威は、もはやWindowsユーザーだけの問題ではない。2025年6月には、macOSユーザーを標的としたClickFix攻撃が報告された。

手口はWindows版と酷似している。偽のCAPTCHAページは、macOSユーザーに対してもWindows用の「Win+R」の指示を表示するという杜撰なものだったが、クリップボードにコピーされるコマンドはmacOS用のbashスクリプトに差し替えられていた。

このスクリプトは、ユーザーのログインパスワードを盗み出し、macOSの検疫機能を無効化した上で、「Atomic macOS Stealer (AMOS)」と呼ばれる情報窃取マルウェアをダウンロードし、実行する。OSの垣根を越え、ソーシャルエンジニアリングという普遍的な脆弱性を突くこの攻撃は、あらゆるプラットフォームのユーザーにとって他人事ではない。

自動化の限界と「人間」の役割

ClickFixの台頭は、現代のサイバーセキュリティが抱える根源的な課題を浮き彫りにした。それは、どれだけ高度な技術的防御を固めても、人間の「判断ミス」一つでたやすく突破されうるという事実だ。ユーザー自身が許可を与えてしまうこの攻撃の前では、多くの自動化された防御ソリューションは無力化されかねない。

では、我々はどう立ち向かうべきか。Microsoftは、技術と教育の両面からの多層的なアプローチを推奨している。

組織と個人ができる具体的対策

- 【最重要】ユーザー教育: 「Win+R」からのコマンド実行がいかに危険な操作であるかを周知徹底することが不可欠だ。見慣れないエラーメッセージやCAPTCHA認証で、キーボードショートカットによる操作を求められた場合は、まず疑う習慣を身につける必要がある。

- エンドポイント保護の強化: Microsoft Defender for EndpointのようなEDR(Endpoint Detection and Response)ソリューションは、たとえ最初のコマンド実行を許しても、その後の不審なプロセス起動やネットワーク通信を検知し、攻撃をブロックできる可能性がある。

- 技術的な設定によるハードニング:

- PowerShellのログ記録: 「スクリプトブロックログ」を有効化することで、難読化されたコマンドであっても実行内容を記録し、事後調査を可能にする。

- 実行ポリシーの厳格化: PowerShellの実行ポリシーを「RemoteSigned」や「AllSigned」に設定し、信頼できないスクリプトの実行を制限する。

- 「Run」ダイアログの無効化: 筆者が最も効果的だと考えるのは、グループポリシーを用いて「ファイル名を指定して実行」機能自体を無効化することだ。一般ユーザーの日常業務でこの機能が必要になる場面は稀であり、攻撃の根本的な経路を断つことができる。

サイバー防御は新たなパラダイムへ

ClickFixの爆発的な増加は、単なる新種の攻撃手法の登場ではない。これは、サイバー防御戦略の転換点を示すシグナルだと筆者は考える。

これまでセキュリティ業界は、AIや機械学習を駆使した「自動化」による脅威検知に注力してきた。しかし、ClickFixは、その自動化の網をかいくぐるために「人間」を介在させるという、いわば原点回帰的なアプローチで成功を収めている。

これは、防御側もまた、「人間」という要素を戦略の中心に据え直さなければならないことを意味する。技術的な防御壁を高くすることに加え、従業員一人ひとりのセキュリティ意識という「人間ファイアウォール」をいかに構築し、維持していくか。ClickFixが我々に突きつけているのは、この古くて新しい課題に他ならない。

攻撃ツールが安価に手に入るようになった今、この種の攻撃は今後ますます増加し、洗練されていくだろう。あなたのPCと組織の情報を守る最後の砦は、高度なセキュリティソフトではなく、画面の前でキーボードを叩く、あなた自身の知識と判断力なのかもしれない。

Sources

- Microsoft Security: Think before you Click(Fix): Analyzing the ClickFix social engineering technique