Googleの脅威インテリジェンスグループ(GTIG)が、北朝鮮と関連するハッカー集団がブロックチェーン技術を悪用し、極めて巧妙なマルウェア配信を行っていると報告した。「EtherHiding」と名付けられたこの新戦術は、国家レベルの攻撃者が採用した初の事例とみられ、サイバーセキュリティの世界に新たな警鐘を鳴らしている。

テイクダウン不能なインフラ:EtherHidingの衝撃

今回、Googleによってその活動が明らかにされたのは、北朝鮮の脅威アクター「UNC5342」である。 彼らが採用した「EtherHiding」は、2023年に初めて観測された比較的新しい攻撃手法だ。 その本質は、BNB Smart ChainやEthereumといったパブリックブロックチェーン上の「スマートコントラクト」に、悪意のあるコード(ペイロード)を埋め込むことにある。

スマートコントラクトとは、ブロックチェーン上で特定の条件が満たされた際に自動的に実行されるプログラムであり、一度デプロイ(配備)されると改ざんや削除が事実上不可能という特性を持つ。攻撃者はこの不変性を逆手に取り、ブロックチェーンを「テイクダウン不能な司令塔(C2サーバー)」として悪用するのだ。

なぜブロックチェーンなのか? 攻撃者が享受する5つの戦略的優位性

従来のサイバー攻撃では、攻撃者は自ら管理するサーバーにマルウェアを置き、感染させた端末にそこから指示を送っていた。しかし、こうした中央集権的なサーバーは、セキュリティ企業や法執行機関によって特定され、閉鎖(テイクダウン)されるリスクが常に付きまとう。

EtherHidingは、この根本的な弱点を克服する。

- 分散性と耐障害性: ブロックチェーンは世界中のコンピューターに分散して維持されるため、単一のサーバーを停止させても攻撃インフラ全体を無力化できない。 まさに「防弾ホスティング」の次世代型と呼ぶべき堅牢性を有する。

- 匿名性: 暗号資産のアドレスは匿名性が高く、スマートコントラクトを配備した攻撃者の身元を特定することは極めて困難である。

- 不変性: 一度ブロックチェーンに書き込まれたスマートコントラクトは、基本的に誰にも削除・変更できない。 これにより、攻撃者は永続的なマルウェア配信基盤を確保できる。

- ステルス性: マルウェアがブロックチェーンから指示を受け取る際、「読み取り専用」の呼び出し(

eth_callなど)が使われる。 これにより、ブロックチェーン上に新たな取引記録が残らず、攻撃活動の追跡を困難にする。 - 柔軟性と低コスト: 攻撃者は、スマートコントラクトを更新することで、数千の感染済みウェブサイトに配信するマルウェアの種類や攻撃先のURLを一斉に変更できる。 Googleの分析によれば、この更新にかかるコスト(ガス代)は、1回の取引あたり平均1.37ドル(約200円)と驚くほど低い。

この戦術は、サイバー攻撃のインフラ管理におけるパラダイムシフトであり、国家支援を受けた攻撃者がこれに目を付けたことは、脅威の深刻度を一段と引き上げるものだ。

巧妙な罠:「Contagious Interview」キャンペーンの全貌

UNC5342は、このEtherHiding技術を「Contagious Interview」と呼ばれる長年続くソーシャルエンジニアリングキャンペーンに組み込んでいる。 主な標的は、暗号資産やテクノロジー分野の開発者たちだ。 その手口は極めて計画的かつ巧妙である。

第1段階:偽りの求人から始まる接触

攻撃は、LinkedInのようなプロフェッショナル向けSNSや求人サイトから始まる。 攻撃者は著名なテクノロジー企業のリクルーターを装い、あるいは「BlockNovas LLC」「Angeloper Agency」といった架空の会社を立ち上げ、ウェブサイトまで用意してターゲットに接触する。 魅力的な求人オファーで関心を引いた後、会話をTelegramやDiscordなどの暗号化されたメッセージングアプリに移行させるのが常套手段だ。

第2段階:技術試験を装ったマルウェアの実行

信頼関係を構築した後、攻撃は核心へと移る。コーディングテストや技術評価と称して、ターゲットにGitHubなどからファイルをダウンロードさせ、実行するよう指示する。 このファイルに、多段階にわたるマルウェア感染の起点となる初期ダウンローダーが仕込まれているのだ。

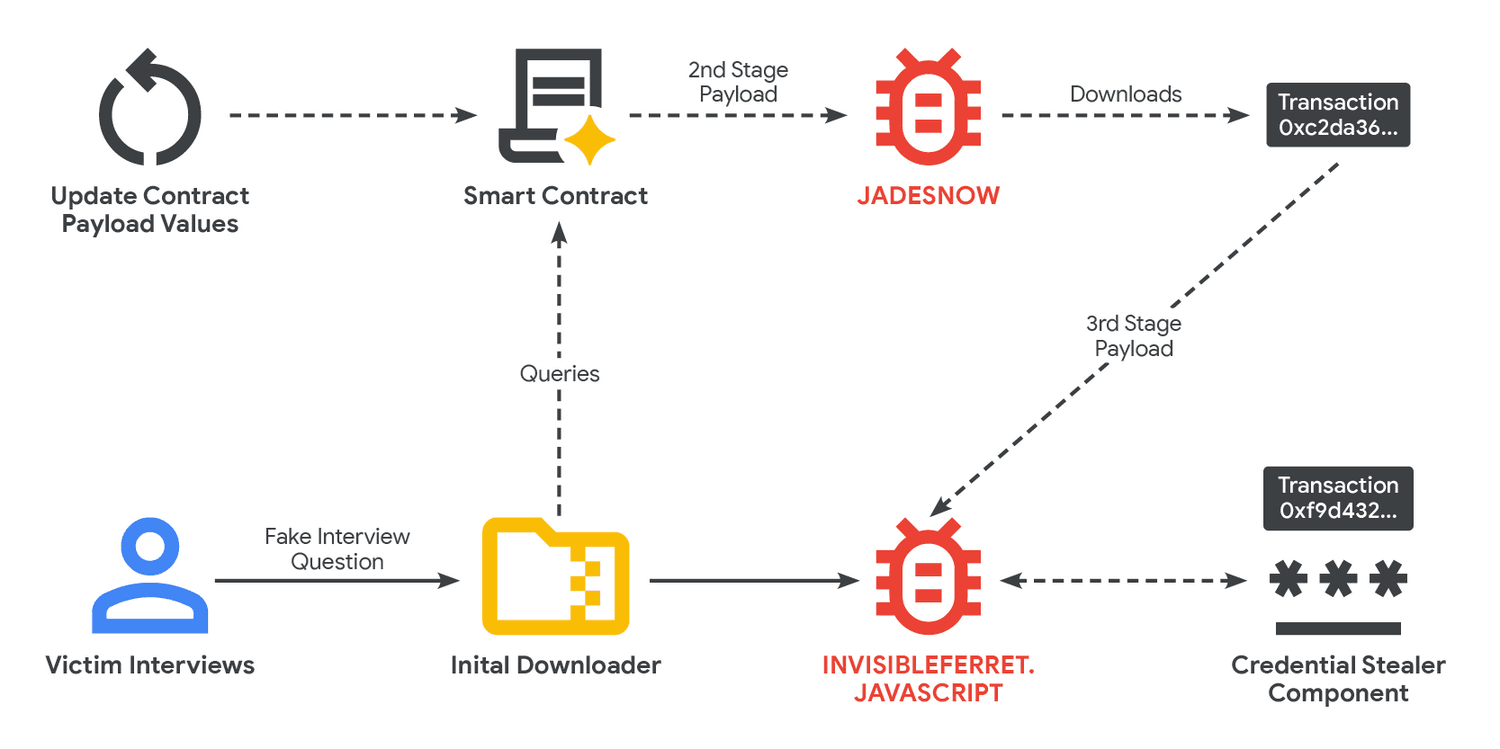

攻撃チェーンの概要は以下の通りだ。

- 初期ダウンローダーの実行: ユーザーが実行したファイル(npmパッケージなど)が、最初のJavaScriptダウンローダーを起動する。

- JADESNOWの取得 (第2ステージ): 初期ダウンローダーは、BNB Smart Chain上の悪意あるスマートコントラクトにアクセスし、次のマルウェアである「JADESNOW」をダウンロードする。 JADESNOWはJavaScriptベースのダウンローダーで、EtherHidingを利用してさらなるペイロードを取得する役割を担う。

- INVISIBLEFERRETの投下 (第3ステージ): JADESNOWは次に、Ethereumのブロックチェーンにアクセスする。 注目すべきは、ここではスマートコントラクトではなく、攻撃者が管理するアドレスの過去の取引履歴(トランザクションデータ)にペイロードを隠している点だ。 この手法は「Dead Drop Resolver」と呼ばれ、追跡をさらに複雑にする。ここから、最終ペイロードであるバックドア「INVISIBLEFERRET」のJavaScript版がダウンロードされ、メモリ上で実行される。

- 最終段階:情報窃取: INVISIBLEFERRETは、感染したシステムを完全に掌握するためのバックドアだ。 これにより、攻撃者はファイルの窃取、任意のコマンド実行、システムのリモート制御が可能になる。 さらに、必要に応じて追加の認証情報窃取モジュールをダウンロードし、ChromeやEdgeなどのブラウザに保存されたパスワードやセッションクッキー、クレジットカード情報、さらにはMetaMaskやPhantomといった暗号資産ウォレットの情報を根こそぎ盗み出す。 盗まれたデータは攻撃者のサーバーやプライベートなTelegramチャンネルに送信されるという。

この一連の流れは、UNC5342が複数のブロックチェーンを使い分ける高度な作戦能力を持つことを示している。 Googleは、これは北朝鮮のサイバー部隊内でチームごとに役割が分担されている可能性を示唆していると分析している。

攻撃者のアキレス腱と防御策

この「テイクダウン不能」を謳う攻撃手法も、決して無敵ではない。Googleの研究者は、その構造的な弱点を指摘している。

分散型技術の裏にある「中央集権的」な依存

UNC5342や、同様の技術を使う別の犯罪グループUNC5142は、ブロックチェーンのノードを直接運用しているわけではない。 彼らは、ブロックチェーン上のデータにアクセスするために、BinplorerやEthplorerといった第三者が提供する中央集権的なAPIサービスを利用している。

これは極めて重要な点だ。つまり、攻撃者はパーミッションレス(誰でも参加可能)なブロックチェーンとやり取りするために、パーミッションド(許可が必要)なサービスに依存しているのである。 このAPIサービスは、防御側にとって「観測と制御のポイント」となり得る。 実際、Googleが一部のAPIプロバイダーに連絡したところ、迅速に悪意のある活動をブロックする対応が取られたという。 しかし、他の多くのプロバイダーは無反応であり、この協力体制のばらつきが、EtherHidingのような技術の拡散リスクを高めていると研究者は警鐘を鳴らす。

私たちが取るべき対策とは

このような高度な攻撃に対し、企業や個人はどのように身を守ればよいのだろうか。

- ソーシャルエンジニアリングへの警戒: 見知らぬ採用担当者からの甘い話には常に疑いの目を持つこと。特に、安易にファイルをダウンロードしたり、実行したりする前に、その組織が実在するのか、連絡してきた人物が本当に所属しているのかを複数の手段で確認することが不可欠だ。

- 企業におけるセキュリティポリシーの徹底: GoogleはChrome Enterpriseを例に挙げ、管理者がブラウザの更新を自動化・一元管理することの重要性を説いている。 「Chromeを手動でアップデートするよう求められることは絶対にない」というルールを従業員に徹底させるだけで、偽の更新通知を利用した攻撃の大半は防げる。 また、危険なファイル形式(.exe, .msiなど)のダウンロードをポリシーでブロックすることも有効だ。

- 開発環境のセキュリティ: 開発者は、コーディングテストなどで提供されたファイルを実行する際は、必ずサンドボックスのような隔離された環境を使用すべきである。

国家によるサイバー攻撃の新たな潮流

北朝鮮がEtherHidingのような最先端技術に手を出す背景には、国際社会からの厳しい経済制裁がある。外貨獲得手段が極端に限られる中で、暗号資産の窃取は国家にとって重要な収入源となっている。 彼らにとって、サイバー攻撃は単なる諜報活動ではなく、国家の存続をかけた経済活動そのものなのだ。

ブロックチェーンという、本来は透明性と非中央集権性を目指す技術が、最も閉鎖的で中央集権的な国家によって兵器として転用されているという現実は、皮肉としか言いようがない。今回の事例は、技術が常に両刃の剣であることを改めて我々に突きつけている。

注目すべきは、この技術がもたらす「攻撃の民主化」だ。かつて国家レベルでしか維持できなかったような堅牢な攻撃インフラが、今やごくわずかなコストで誰でも構築可能になったことを意味する。UNC5342の成功は、他の国家支援型アクターやサイバー犯罪組織に模倣され、今後同様の攻撃が急増する可能性は高い。

Web3時代の到来は、我々の生活に新たな可能性をもたらす一方で、今回のような未知の脅威も生み出している。分散型世界の光と影を正しく理解し、常に進化する脅威に対して防御策を講じ続けることが、これからのデジタル社会を生きる我々すべてに求められている。

Sources