Vercelが2026年4月に公表したセキュリティインシデントは、単なる「開発プラットフォームの一社事故」として片付けにくい。ホスティングやCI/CDの基盤を握る事業者であるうえ、Next.jsの開発元でもあるため、攻撃がどこまで広がったのか、オープンソースやサプライチェーンに波及したのか、利用企業が確認すべき設定は何かが一気に問われるからだ。

ただし、現時点で確認済みの事実と、攻撃者側が掲げている売買主張は切り分けて読む必要がある。Vercelが公式に認めたのは、特定の内部システムに対する不正アクセスと、限定的な顧客サブセットへの影響だ。一方で、攻撃者が主張するソースコードやAPIキー、社内データの大規模流出は、2026年4月20日時点では独立に検証されていない。

今回の件が重要なのは、Vercelの中核サービスが全面停止したからではない。むしろ逆で、サービスは稼働を続けながらも、第三者AIツール起点の侵害が社内システム側へ波及し得ること、そしてnon-sensitiveとして運用されていた環境変数の扱いが実務上の争点になったことが浮かび上がった点にある。これは「秘密情報は暗号化して保存しているか」という一般論よりも、「どこまでを秘密情報として扱っていたか」という設定と運用の境目が問われた事故だ。

Vercelが公式に確認した範囲

VercelのKnowledge Baseは、同社の「特定の内部Vercelシステム」に対する不正アクセスを確認したと公表した。影響を受けたのは「限定的な顧客サブセット」で、同社は対象顧客と直接連携しているという。少なくとも公式説明の範囲では、プラットフォーム全体の停止や大規模障害は起きておらず、サービスは継続稼働中だ。

同時にVercelは、全顧客に対してアクティビティログの確認、環境変数の見直し、必要に応じたローテーションを求めている。ここで重要なのは、Vercelが「sensitive としてマークされた環境変数は、読み取れない形で保存されており、現時点でアクセスの証拠はない」と明記した一方、秘密情報を含んでいるのにその設定がされていない環境変数は、露出した可能性を前提に扱うべきだと踏み込んでいる点だ。

この説明は、防御が破られたというより、データ分類の境界が突破口になったことを示している。暗号化された「明確な秘密」ではなく、非機密として扱われていた設定値の中に、実際には横展開に使える資格情報や接続情報が含まれていたなら、攻撃者はそこからさらに深く進める。今回の推奨が「全社的に環境変数を再点検せよ」に寄っているのは、そのためだ。

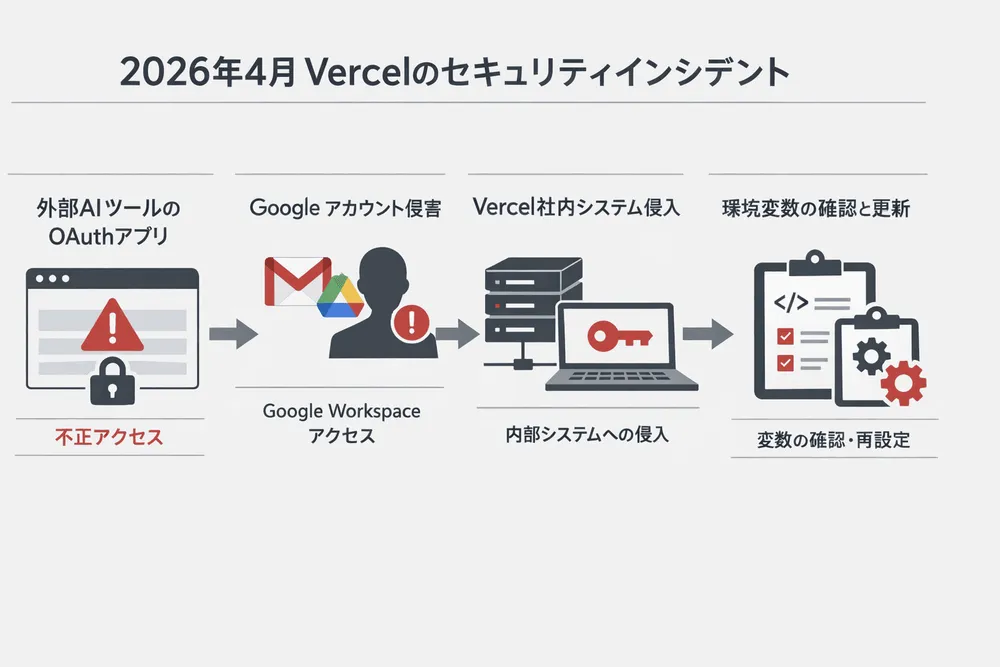

起点は第三者AIツールのOAuth侵害

Vercelの公式説明では、インシデントは「小規模な第三者AIツール」のGoogle Workspace OAuthアプリが、より広い侵害の対象になったことに由来するとされる。さらに同社は、調査支援のためのIOCとして、問題のOAuth App ID 110671459871-30f1spbu0hptbs60cb4vsmv79i7bbvqj.apps.googleusercontent.com を公表し、Google Workspace管理者や個人アカウント所有者に使用有無の確認を促している。

BleepingComputerはその後、Guillermo Rauch CEOのXでの説明として、初期侵入がContext.aiの侵害を経たVercel社員のGoogle Workspaceアカウント侵害に続いたと報じた。ここはVercelの一次公表より一段詳細な説明だが、少なくとも公式KBで裏取りされているのは「第三者AIツールのOAuthアプリが起点だった」というところまでだ。Context.aiの名指しや侵入チェーンの細部は、2026年4月20日時点では報道ベースの補足として扱うのが妥当だろう。

それでも、この侵入経路が示す示唆は大きい。生成AI系の外部ツールは、社内文書や会議、要約、検索の効率化を目的に短期間で広がりやすいが、OAuth連携はメールやDrive、カレンダー、ディレクトリといった横断的な権限に触れる。つまり、SaaS一つの事故が、その導入企業側の認証境界を崩す踏み台になりやすい。今回VercelがIOCを出したのは、単に自社顧客への通知ではなく、同じアプリを使っていた他社にも波及し得る問題だと見ているからだ。

「非機密の環境変数」が持っていた実務上の重さ

BleepingComputerによれば、攻撃者はVercel環境内で、sensitive とされていない環境変数へ到達したという。これはVercelの公式KB本文だけでは細部まで確定していないが、少なくともVercel自身が「秘密情報を含むのにsensitiveとしてマークされていなかった環境変数は、露出の可能性を前提に優先的にローテーションすべきだ」と勧告している以上、実務上の論点がそこにあるのは確かだ。ここで誤解しやすいのは、「非機密なら漏れても大したことはない」という受け止めである。実際の運用では、環境変数には公開前提のフラグやエンドポイントだけでなく、内部APIの接続情報、限定権限のトークン、テスト用資格情報、あるいは他システムへの列挙の手掛かりになる値が紛れ込みやすい。

Vercel自身も、通常は非機密の値を想定していたが、今回はそこから攻撃者が「さらにアクセスを進められた」ことを認めている。これは、秘密情報の完全漏えいが確定したという意味ではない一方、平時に「そこまで重要ではない」と見なしていた値が、侵害時には十分な足場になることを示す。特に、クラウド開発基盤を複数のSaaSとつないでいる企業では、環境変数は単独の設定ではなく、権限連鎖の接合部になっている。

Vercelがダッシュボードに環境変数の一覧画面やsensitive environment variablesの管理UI改善を加えたのも、単なる後追いの利便性改善ではなく、顧客側の棚卸しを急がせるための対応と読める。利用企業にとっての実務は明快で、まずログを確認し、次に環境変数を「公開可」「内部向けだが無害」「漏えい時に権限拡大につながる」の三段階以上で洗い直すことになる。

売買主張とサプライチェーン不安はまだ別問題

未確定情報として最も拡散しやすいのは、ShinyHuntersを名乗る人物による売買主張だ。BleepingComputerによれば、この人物はアクセスキー、ソースコード、データベース、内部デプロイ、APIキー、一部のNPMトークンやGitHubトークン、580件の従業員レコード、社内ダッシュボード画像などを持つと主張し、2百万ドル規模の身代金交渉にも言及したという。しかし、記事自体がその真正性を独立確認できていないと明記している。XDAも同様に、この売却主張を未検証情報として扱っている。

この点は、Next.jsやTurbopackそのものが汚染されたのではないかという不安にも直結するが、少なくともBleepingComputerが伝えたVercelの調査結果では、同社のオープンソースプロジェクトは安全だという。ここを曖昧にすると、確認済みの侵害範囲より先に「最大級のサプライチェーン攻撃が起こるかもしれない」という煽りだけが独り歩きする。現時点で読むべきなのは、サプライチェーン破壊が起きたという話ではなく、その懸念が出るだけの認証境界の広さと、開発基盤企業が抱える権限集中の大きさだ。

言い換えれば、今回のニュースは「Vercelが破られた」だけでは終わらない。OAuthでつながる周辺AIツール、社内アカウント、環境変数の分類、開発基盤の集中、オープンソースへの信頼といった複数の層が、同じ事故の中でつながって見えてしまった。その意味でこの件は、障害報告ではなく、クラウド開発運用の前提条件を問い直す警告として受け止めた方が正確だ。

Vercel利用企業にとって次の判断点は、漏えい件数の続報を待つことではない。Google Workspace連携の棚卸し、第三者AIツールへのOAuth付与の見直し、環境変数の機密区分の再定義、ローテーション対象の優先順位付けを、今回のインシデントをきっかけにどこまで前倒しできるかにある。Vercelが公表した範囲はまだ限定的でも、そこから読み取れる運用上の教訓は、すでにかなり広い。

Sources

- Vercel: Vercel April 2026 security incident

- BleepingComputer: Vercel confirms breach as hackers claim to be selling stolen data