オンラインデータは概して安全である。パスワードやその他の保護手段を適切に管理していれば、それは世界中のスーパーコンピュータがすべて結集して1万年かけても解読できないほど強固な金庫に守られていると考えてよい。

しかし先月、GoogleをはじめとするいくつかのグループがNew kind of computer(量子コンピュータ)に関する研究結果を発表した。それによれば、量子コンピュータはこれまで考えられていたよりもはるかに少ないリソースでその金庫を開けられる可能性があるという。

変化は二つの方向から迫っている。一方では、IBMやGoogleといったテクノロジー大手が、より大規模な量子コンピュータの開発競争を繰り広げている。IBMは今年中に一部の特定分野で従来型コンピュータを上回る真の優位性を達成したい考えであり、さらに強力な「フォールトトレラント」システムの実現を2029年までに目指している。

もう一方では、理論家たちが量子アルゴリズムの改良を進めている。最近の研究では、現在の暗号を破るために必要なリソースが、従来の推計を大幅に下回る可能性が示されている。

その結果、量子コンピュータが広く普及している暗号を解読できるようになる日——不吉な予感を込めて「Qデイ」と呼ばれる——は、予想よりも早く近づいているかもしれない。

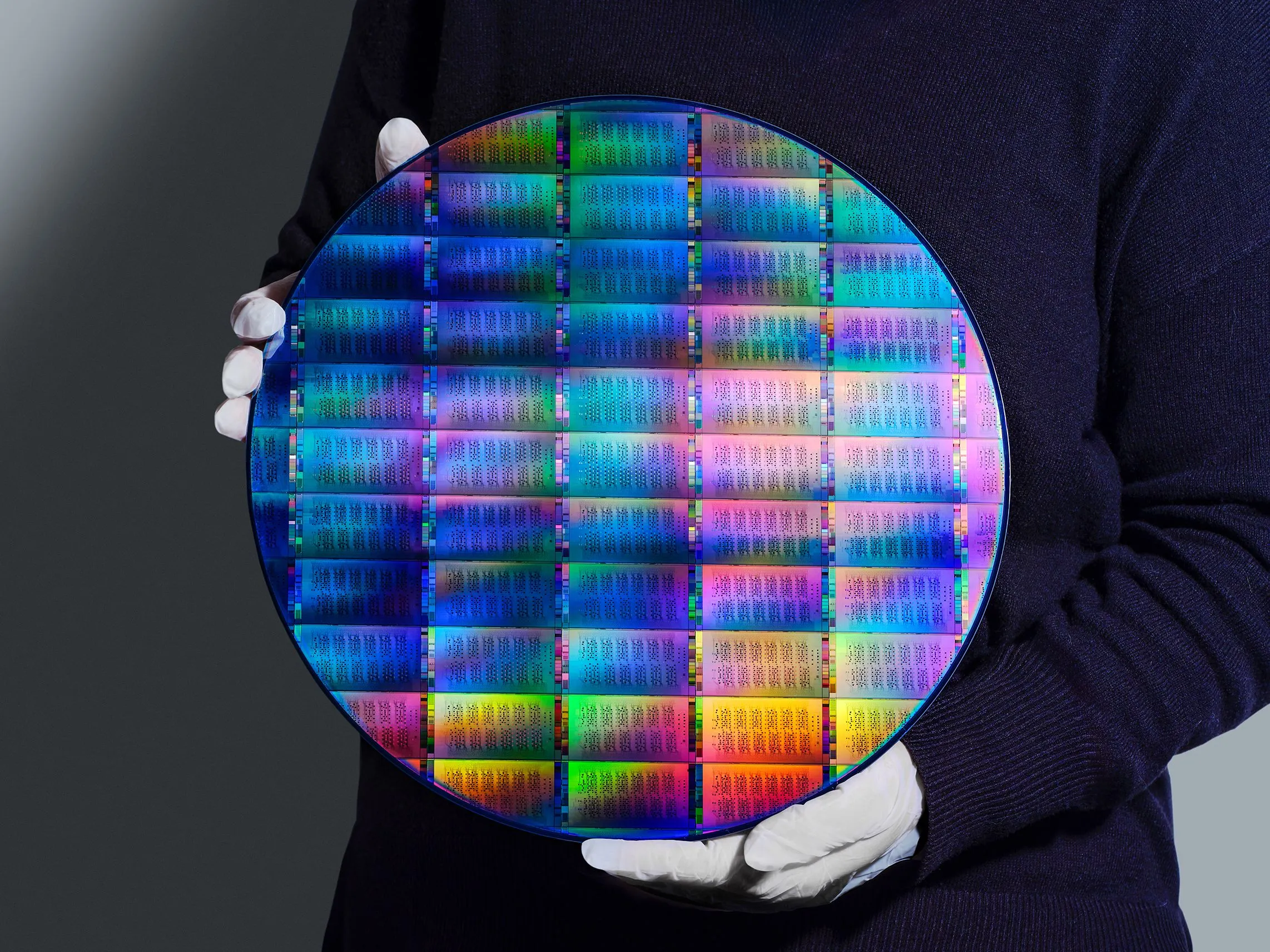

量子ハードウェアの開発競争

量子コンピュータは量子ビット(qubit)から構成されており、ごく微小な物体が持つ反直感的な性質を利用して、従来のコンピュータとは異なる方法で、時に格段に効率的な計算を実行する。

現時点では技術はまだ黎明期にあり、最大の目標は一台のコンピュータとして連携して動作できる量子ビットの数を増やすことである。より大規模な量子コンピュータは、従来型コンピュータと比べて特定の処理において格段に優れた性能を発揮するとされており、これを「量子優位性」と呼ぶ。

昨年末、IBMは120量子ビットのチップを発表した。同社はこのチップが一部のタスクにおいて量子優位性を実証できると期待している。

Googleも最近、「耐量子暗号(post-quantum cryptography)」と呼ばれる、量子コンピュータに対して安全とされる暗号化技術の採用への移行を加速する計画を発表した。

こうした大手企業に並んで、新興のアプローチも発展を遂げている。PsiQuantumは光ベースの量子ビットと従来の半導体製造技術を組み合わせた手法を採用している。中性原子系のような実験的プラットフォームでは、実験室環境において数千の量子ビットの制御が実証されている。

こうした動きを受けて、標準化機関や各国の政府機関は、量子攻撃に対して脆弱な一般的な暗号システムからの移行に向けた、より具体的なスケジュールを設定し始めている。

米国では、国立標準技術研究所(NIST)が量子脆弱性を持つ暗号からの移行を提案しており、2035年までにその移行をおおむね完了させる方針を示している。オーストラリアでは、Australian Signals Directorateが同様の指針を発表し、各組織に対して直ちに計画を始め、2030年までに耐量子暗号への移行を完了するよう促している。

アルゴリズムの進化が「錠前破り」を加速する

ハードウェアはあくまで話の半分に過ぎない。それと同様に重要なのが、暗号を攻撃するために量子コンピュータを活用する量子アルゴリズムの進歩である。

量子コンピュータ開発への関心が大きく高まったきっかけの一つが、1994年にPeter Shorが発見したアルゴリズムである。このアルゴリズムにより、量子コンピュータが非常に大きな数の素因数を効率的に求められることが示された。これはまさに、広く普及しているRSA暗号を破るために必要な数学的手法である。

数十年にわたり、現実世界の暗号に対して脅威となるためには量子コンピュータに数百万個の物理量子ビットが必要と考えられてきた。これは現在のシステムをはるかに上回る規模であり、その脅威は十分に遠い将来のことと感じられていた。

しかし、その状況が変わりつつある。

2026年3月、GoogleのQuantum AIチームは、楕円曲線と呼ばれる数学的対象を用いた別種の暗号を攻撃するために必要なリソースが、従来の想定をはるかに下回る可能性を示す詳細な研究を発表した。これはBitcoinやEthereumなどのシステムが採用している暗号方式であり、同研究では50万量子ビット未満の量子コンピュータで数分以内に解読できる可能性が示されている。

これは依然として現在の量子コンピュータをはるかに超えた水準ではあるが、従来の推計の約10分の1に相当する。

同時期、2026年3月に公開されたプレプリントでは、Caltech・Berkeley・Oratomicの共同研究チームが、中性原子量子コンピュータを用いた場合に何が可能かを探っている。研究者たちの推定によれば、Shorのアルゴリズムはわずか1万〜2万個の原子量子ビットで実装できる可能性があるという。彼らが提案する設計の一つでは、約2万6000個の量子ビットを持つシステムがBitcoinの暗号を数日以内に解読できるとされており、2048ビット鍵を用いたRSA暗号のようにより困難な問題の解読にはさらに多くの時間とリソースが必要になるとしている。

平たく言えば、「錠前破り」の効率は着実に向上している。アルゴリズムと設計の進歩により、大規模なハードウェアが存在しない現時点においても、量子攻撃のハードルは着実に下がり続けているのである。

今後、何をすべきか

では、これは実際に何を意味するのか。

第一に、差し迫った破滅的事態が起きるわけではない。今日の暗号が一夜にして破られることはない。しかし、進む方向は明確である。ハードウェアやアルゴリズムの改良が積み重なるたびに、現在の能力と実用的な量子解読マシンとの距離は縮まっていく。

第二に、有効な防御手段はすでに存在する。NISTは量子攻撃に対して耐性があると考えられるいくつかの耐量子暗号アルゴリズムを標準化している。

テクノロジー企業はこれらをハイブリッド形式で展開し始めている。たとえばGoogle ChromeとCloudflareは、一部のプロトコルやサービスにおいてすでに耐量子暗号の保護をサポートしている。

楕円曲線暗号に大きく依存しているシステム——暗号通貨や多くのセキュアな通信プロトコルを含む——は、特別な注意を要する。Googleの最近の研究は、ブロックチェーンシステムを耐量子暗号方式へ移行させる必要性を明示的に強調している。

最後に、これは二正面競争である。量子ハードウェアの進歩だけを追うのでは不十分だ。アルゴリズムと誤り訂正技術の進歩も同様に重要であり、最近の研究結果はこうした改善が攻撃に要するコストの推計を大幅に引き下げることを示している。

量子ビット数の削減や量子アルゴリズムの高速化に関する新たな報告が出るたびに、それが何を意味するかを正確に理解すべきである。すなわち、今日の暗号を支える前提がもはや成り立たなくなる未来へ向けた、また一歩の前進である。

唯一の確かな防衛策は、慎重かつ断固とした姿勢で、量子安全な暗号へと移行していくことあ。