ITハードウェアの低価格化が進む昨今、エンジニアやサーバー管理者の間で「KVM over IP」デバイスの民主化が急速に進んでいる。その先駆けとして注目を集めたのが、中国Sipeed社が開発した「NanoKVM」だ。約10,000円という驚異的な価格と、オープンソースのRISC-Vアーキテクチャを採用した先進性で市場を席巻した。

しかし、2025年12月現在、このデバイスを巡って衝撃的なセキュリティレポートが波紋を広げている。発端は、スロベニアのセキュリティ研究者による詳細な分解調査だ。そこで発見されたのは、製品仕様書に一切記載のない「隠しマイク」と、ずさん極まりないセキュリティホールの数々であった。

衝撃の発見:2mmの盗聴器と「準備万端」のソフトウェア

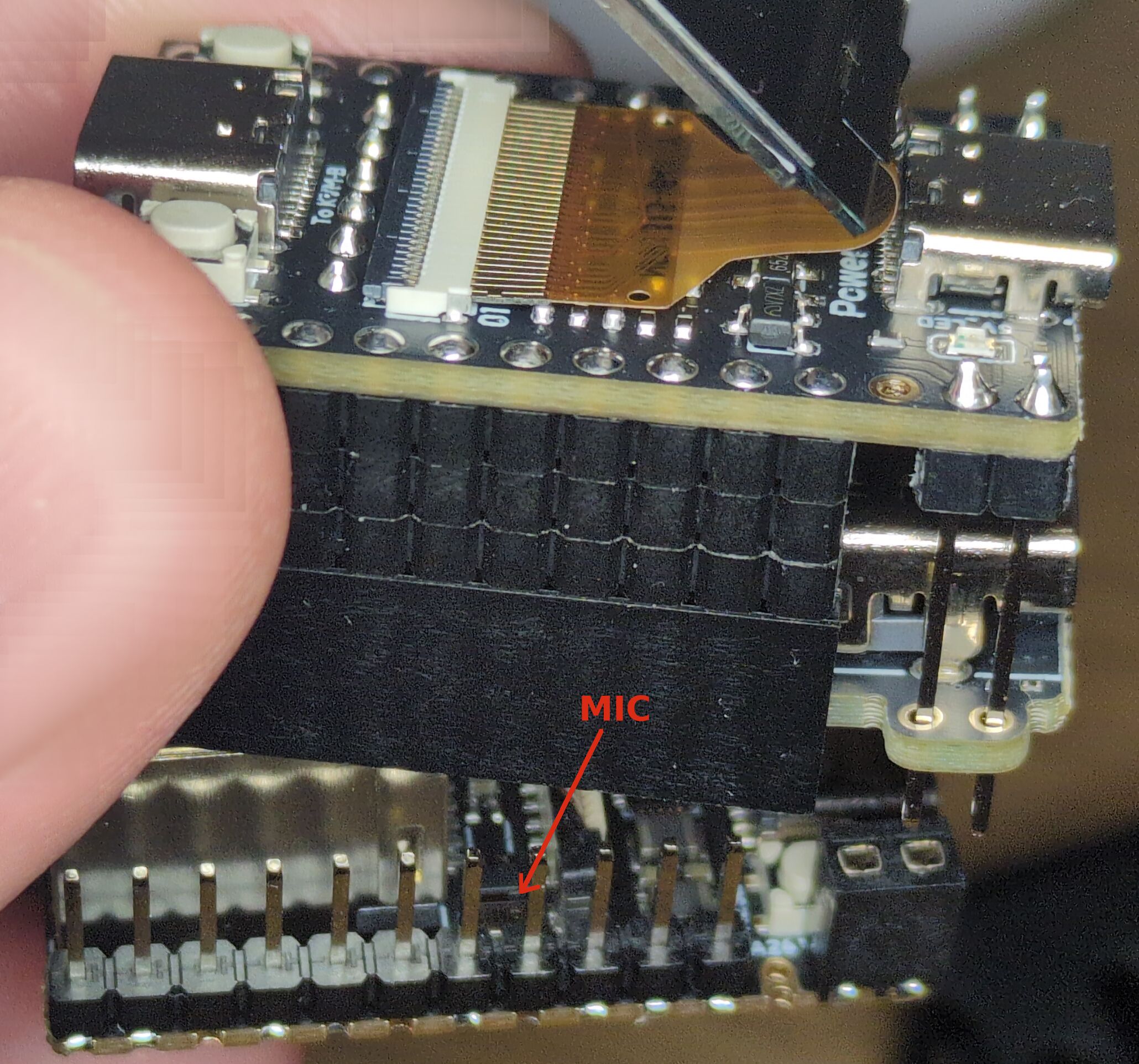

最も深刻な発見は、ハードウェアレベルで実装された未記載のコンポーネントである。研究者が基板を顕微鏡レベルで精査したところ、わずか2mm × 1mmという極小サイズのSMD(表面実装部品)マイクが実装されていることが判明した。

なぜマイクが存在するのか?

KVMスイッチ(Keyboard, Video, Mouse)の本来の役割は、遠隔地からサーバーの画面操作を行うことである。通常、そこに音声入力機能は不要だ。しかし、NanoKVMには以下の状態でマイク機能が実装されていた。

- 物理的実装: 筐体を開けなければ視認できない極小マイクが基板上に鎮座している。

- ドライバの完備: 驚くべきことに、LinuxベースのOSには既にALSA(Advanced Linux Sound Architecture)ツールである

amixerやarecordがプリインストールされていた。 - 即時利用可能: 研究者がSSH経由でコマンドを実行したところ、追加の設定なしにクリアな音声録音が可能であり、ネットワーク経由でのリアルタイムストリーミングも容易に行える状態だった。

公式ドキュメントにはこのマイクに関する記載は一切ない。ユーザーが気づかないうちに、サーバー室や自宅の会話が録音・送信可能な状態にあったということだ。

カタログスペック以上の「脆弱性」見本市

隠しマイクの存在だけでも十分なスキャンダルだが、NanoKVMが抱える問題はそれだけではない。ソフトウェアおよびネットワークスタックの調査により、セキュリティの基本原則を無視したかのような、信じがたい脆弱性の数々が露呈した。

1. 暗号化の欠如とハードコードされた鍵

Webブラウザ経由でログインする際のパスワード保護に使用される暗号化キーが、すべてのデバイスで同一かつハードコードされていた。これは、攻撃者がキーを入手すれば(そしてそれは容易だ)、あらゆるNanoKVMユーザーの通信やパスワードを復号できることを意味する。研究者が開発者に警告した後も、この重要性が理解されるまでに複数回の説明を要したという事実は、開発体制のセキュリティ意識の欠如を物語っている。

2. ザルのようなネットワーク防御

- デフォルトパスワードとSSH開放: 初期の出荷ユニットでは、既知のデフォルトパスワードが設定された状態でSSHポートが開放されていた。これは、ボットネットの格好の標的となる。

- CSRF保護の欠如: Webインターフェースにはクロスサイトリクエストフォージェリ(CSRF)対策が施されておらず、悪意のあるリンクを踏ませるだけで設定を変更させることが可能だった。

- セッション管理の不備: ログアウト後もセッションが無効化されないなど、初歩的なミスが散見された。

3. 中国サーバーへの不透明な通信

デバイスはデフォルトで中国国内のDNSサーバーを使用するよう設定されていた。さらに、システムのアップデートや一部のクローズドソースコンポーネントを取得するために、Sipeed社のサーバーと定期的に通信を行っている。

問題は、これらのダウンロードプロセスにおいて署名検証(インテグリティチェック)が行われていない点だ。これは中間者攻撃(Man-in-the-Middle Attack)により、正規のアップデートに見せかけてマルウェアを送り込むことが容易であることを示唆している。

4. プリインストールされた「ハッキングツール」

さらに不可解なのは、製品版のファームウェアにtcpdump(パケットキャプチャツール)やaircrack(無線LANクラッキングツール)が含まれていたことだ。これらは開発やデバッグには有用だが、本番環境のデバイス、特に高い特権を持つKVMスイッチに搭載されるべきものではない。これにより、NanoKVM自体がネットワーク内部への攻撃拠点(踏み台)として機能してしまうリスクが高まる。

悪意か、無能か?

ここで浮上するのは、「これは中国政府によるスパイ活動の一環なのか?」という疑問だ。

ソースコードや開発者の対応を分析からは、これは「悪意」というよりも「極端な怠慢と急造」の結果である可能性が高い。

- 開発の痕跡:

tcpdumpなどのツールや未記載のマイクは、開発段階でのデバッグ機能(音声機能のテストなど)が、製品化の際に削除されずに残ってしまった「消し忘れ」である可能性が考えられる。 - 対応の遅さ: セキュリティ指摘に対する反応の鈍さは、隠蔽工作というよりは、セキュリティエンジニアリングの能力不足を示唆している。

しかし、意図がどうであれ、結果として生じるリスクは同じである。ユーザーのプライバシーは侵害され、ネットワークは危険に晒される。安易に「悪意はない」と断じて許容できるレベルの欠陥ではない。

解決策:オープンソースコミュニティの力

絶望的な状況に見えるが、NanoKVMには唯一にして最大の救いがある。それは、ハードウェアがRISC-Vベースであり、主要なソフトウェアコンポーネントがオープンソース(あるいは解析可能)である点だ。

カスタムファームウェアへの移行

コミュニティは既に動き出している。DebianやUbuntuをベースにしたカスタムLinuxディストリビューションのポーティングが進められており、Sipeed社製の不透明なファームウェアを完全に置き換えることが可能になりつつある。

- クリーンなOS: バックドアや不要なツールが含まれていない信頼できるOSを使用できる。

- KVM機能の維持: コミュニティの努力により、KVMとしての基本機能はカスタムOS上でも動作する。

- セキュリティの強化: 最新のセキュリティパッチが適用されたLinuxカーネルを使用できる。

物理的な無効化

ハードウェア面では、以下の対策が有効だ。

- マイクの物理的除去: 顕微鏡と半田ごてが必要な繊細な作業だが、マイクコンポーネントを除去することで盗聴リスクは100%排除できる。

- スピーカーへの転用: 興味深いことに、この音声回路を利用してスピーカーを接続し、音声出力機能として活用するハックも提案されている。

利便性とリスクの天秤

NanoKVMの事例は、IoT時代のサプライチェーンセキュリティに対する痛烈な教訓である。「安くて便利」なデバイスの裏側には、コスト削減の代償としてセキュリティが犠牲にされている現実がある。

ITプロフェッショナルや愛好家にとって、NanoKVMは依然として魅力的なハードウェアプラットフォームだ。しかし、それは「購入したままの状態(Out of the Box)」で使用してはならないデバイスである。信頼できるカスタムファームウェアへの書き換えと、徹底したネットワーク分離を行えるスキルを持つ者だけが、この「荒削りな宝石」を安全に運用できる。

最後に、これは中国製品だけの問題ではない。記事中で触れられたように、AppleやGoogleといった米国巨大テック企業もまた、音声データの取り扱いで過去に問題を抱えていた。我々は、デバイスの原産国にかかわらず、「検証なき信頼(Blind Trust)」を捨て、ゼロトラストの原則に基づいてデバイスを評価・管理する必要があるのだ。

Sources